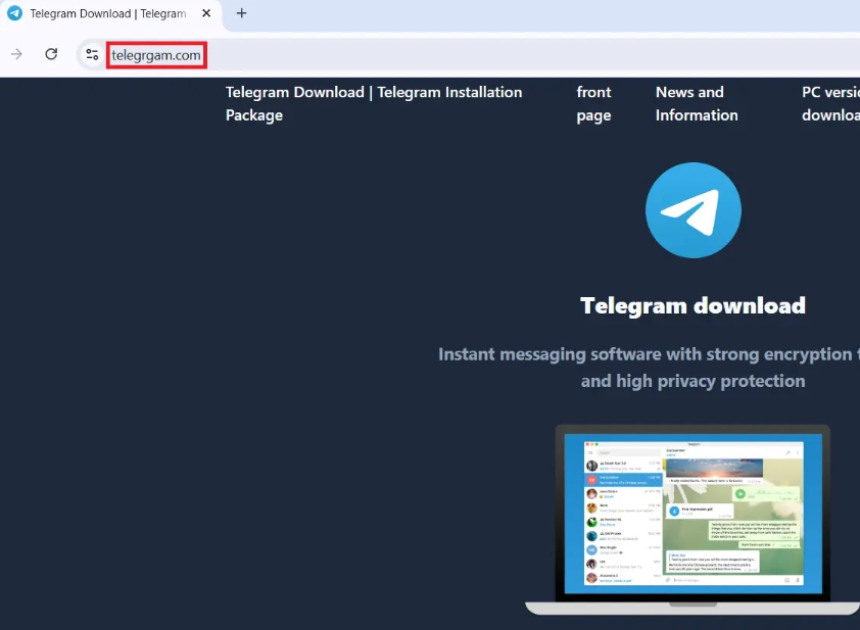

Siber güvenlik araştırmacıları, Telegram’ın resmi sitesine çok benzeyen sahte bir alan adı üzerinden yürütülen tehlikeli bir saldırıyı ortaya çıkardı. Gerçek adrese yalnızca bir harf farkla benzeyen bu site, kullanıcıları kandırarak zararlı yazılım içeren bir kurulum dosyasını indirmeye yönlendiriyor. İlk bakışta tamamen normal görünen bu dosya, aslında çok aşamalı bir saldırı zincirinin başlangıcını oluşturuyor.

Saldırı basit bir aldatmacayla başlıyor

Sahte site, kendisini resmi Telegram indirme sayfası gibi gösteriyor ve kullanıcıları “tsetup-x64.6.exe” adlı dosyayı indirmeye teşvik ediyor. Dosya görünüm olarak orijinal kurulumla neredeyse birebir aynı olduğu için fark edilmesi oldukça zor.

Bu noktada saldırının en kritik kısmı devreye giriyor. Kullanıcılar, farkında olmadan zararlı yükleyiciyi çalıştırarak sistemi doğrudan tehlikeye atıyor.

Çok aşamalı yükleyici sistemi nasıl çalışıyor

Bu saldırıyı diğerlerinden ayıran en önemli özellik, kullanılan çok katmanlı yapı. Zararlı yazılım tek bir dosya olarak çalışmak yerine, adım adım ilerleyen bir enfeksiyon süreci izliyor.

İlk aşamada sistemde daha önce bulaşma olup olmadığı kontrol ediliyor. Ardından gizli komutlar aracılığıyla Windows Defender ayarları değiştiriliyor ve sistem koruması zayıflatılıyor. Bu süreç tamamlandıktan sonra zararlı bileşenler sisteme yerleştiriliyor.

Bellek içi çalışma tespiti zorlaştırıyor

Saldırının en tehlikeli yönlerinden biri, zararlı yazılımın diske yazılmadan doğrudan sistem belleğinde çalıştırılması. Bu teknik, geleneksel antivirüs çözümlerinin büyük ölçüde etkisiz kalmasına neden oluyor.

Çünkü çoğu güvenlik yazılımı tehditleri dosya taraması üzerinden tespit ederken, bu yöntemle çalışan zararlı yazılımlar sistemde iz bırakmadan faaliyet gösterebiliyor. Bu da saldırının uzun süre fark edilmeden devam etmesine imkan tanıyor.

Saldırganlar sistemi uzaktan kontrol edebiliyor

Zararlı yazılım sisteme yerleştikten sonra, uzaktaki bir komuta ve kontrol sunucusuyla bağlantı kuruyor. Bu bağlantı sayesinde saldırganlar cihaza yeni komutlar gönderebiliyor, ek zararlı yazılımlar yükleyebiliyor ve sistemi sürekli olarak izleyebiliyor.

Bu durum, tek seferlik bir saldırıdan çok, uzun süreli bir kontrol mekanizmasına dönüşüyor. Yani cihaz ele geçirildikten sonra risk devam ediyor.

Birden fazla sahte alan adı kullanılıyor

Araştırmacılar, bu saldırıyla bağlantılı birden fazla sahte alan adı tespit etti. Yazım hatalarına dayalı bu alan adları, kullanıcıların yanlışlıkla farklı adreslere yönlendirilmesini sağlıyor.

Bu yöntem, saldırganların daha fazla kullanıcıya ulaşmasını kolaylaştırıyor ve kampanyanın etkisini artırıyor.

Basit bir hata büyük riske dönüşebiliyor

Bu saldırı, kullanıcı alışkanlıklarının ne kadar kritik olduğunu bir kez daha gösteriyor. Sadece bir harf hatasıyla açılan sahte bir site, tüm sistemin ele geçirilmesine kadar gidebilen ciddi sonuçlar doğurabiliyor.

Bu nedenle uygulama indirirken resmi kaynakların tercih edilmesi, URL adreslerinin dikkatle kontrol edilmesi ve güvenlik yazılımlarının güncel tutulması, bu tür tehditlere karşı en temel koruma yöntemleri arasında yer alıyor.

Henüz hiç yorum yapılmamış. İlk yorumu sen yap!

Henüz hiç yorum yapılmamış. İlk yorumu sen yap!